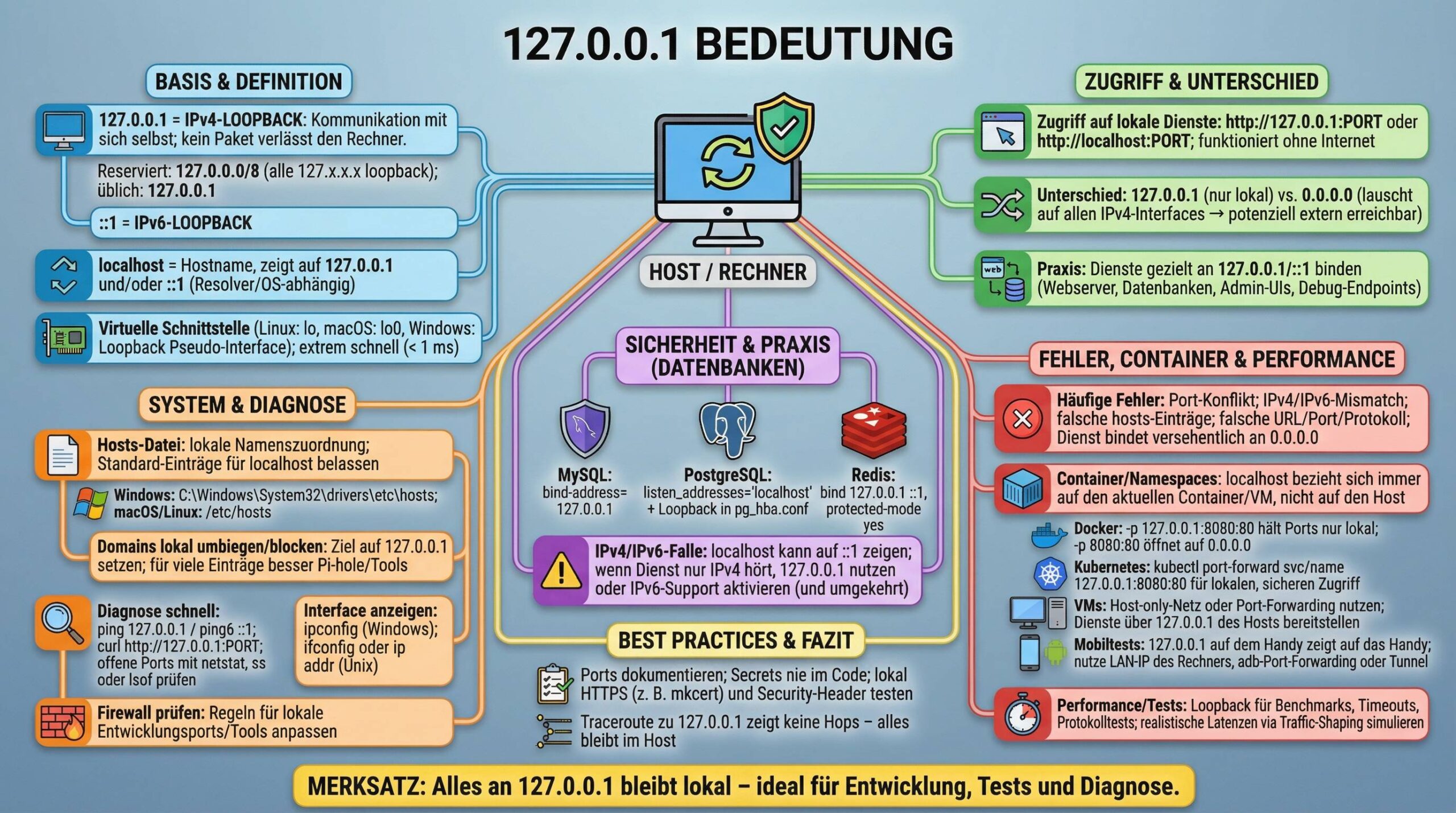

127.0.0.1 ist weit mehr als nur eine Zahl in der Adresszeile: Es ist die zentrale Loopback-Adresse im IPv4-Netzwerk, mit der dein Rechner mit sich selbst spricht. Du nutzt sie täglich – bewusst oder unbewusst – beim Testen von Webanwendungen, bei der Fehlersuche oder beim sicheren Arbeiten mit lokalen Datenbanken. In diesem Artikel erfährst du kompakt und praxisnah, was localhost ist, wie die Loopback-Schnittstelle funktioniert, welche Unterschiede es zwischen IPv4 und IPv6 gibt, wie du die Hosts-Datei sinnvoll nutzt, welche Sicherheitsaspekte zählen und wie du typische Probleme sauber löst.

Merksatz: Alles, was an 127.0.0.1 gesendet wird, bleibt auf deinem Rechner. Kein Paket verlässt dabei die Maschine – ideal für Entwicklung, Tests und Diagnose.

Localhost, Loopback und dein Rechner: die klare Abgrenzung

Oft liest du „Localhost = dein Computer“. Genau genommen ist localhost aber ein Hostname, der standardmäßig auf eine Loopback-Adresse auflöst. Diese Loopback-Adresse repräsentiert ein virtuelles Netzwerkgerät deines Betriebssystems. Deshalb ist localhost kein physischer Netzwerkadapter, sondern eine virtuelle Schnittstelle.

- 127.0.0.1: Die bekannteste IPv4-Loopback-Adresse (Teil des reservierten Blocks 127.0.0.0/8).

- ::1: Die entsprechende IPv6-Loopback-Adresse.

- localhost: Hostname, der in der Regel auf 127.0.0.1 (IPv4) und/oder ::1 (IPv6) zeigt.

Sobald du lokal einen Server startest (z. B. einen Webserver oder Datenbankdienst), kannst du per http://localhost oder http://127.0.0.1 darauf zugreifen. Die 127.0.0.1 bedeutung liegt also darin, dass sie dir eine isolierte, schnelle und zuverlässige Umgebung bereitstellt – vollständig unabhängig davon, ob dein Rechner gerade mit dem Internet verbunden ist.

Wie die Loopback-Schnittstelle technisch arbeitet

Die Loopback-Schnittstelle ist ein virtuelles Netzwerkgerät, das dein Betriebssystem beim Booten einrichtet. Sie arbeitet auf Kernel-Ebene: Pakete an 127.0.0.1 (oder ::1) werden nicht an eine Netzwerkkarte weitergegeben, sondern sofort im System „zurückgeliefert“. Dadurch sind Loopback-Zugriffe extrem schnell und stabil – perfekt für Tests.

Typische Bezeichnungen und Befehle:

| Plattform | Interface-Name | Check-Befehl | Beispielausgabe |

|---|---|---|---|

| Linux | lo | ip addr show lo oder ifconfig lo |

inet 127.0.0.1/8, inet6 ::1/128 |

| macOS (Unix) | lo0 | ifconfig lo0 |

inet 127.0.0.1, inet6 ::1 |

| Windows | Loopback Pseudo-Interface | ipconfig |

IPv4-Adresse . . . . . . . . . . : 127.0.0.1 |

Der gesamte IPv4-Bereich 127.0.0.0/8 ist reserviert. Das heißt: Jede Adresse von 127.0.0.1 bis 127.255.255.254 looped back. In der Praxis nutzt du fast immer 127.0.0.1.

IPv4- und IPv6-Loopback im Vergleich

Moderne Systeme unterstützen sowohl IPv4 als auch IPv6. „localhost“ kann deswegen je nach Konfiguration auf 127.0.0.1 (IPv4), auf ::1 (IPv6) oder auf beide Adressen auflösen. Das kann relevant sein, wenn ein Dienst nur auf einer Protokollfamilie lauscht.

| Aspekt | IPv4 | IPv6 | Praxis-Hinweis |

|---|---|---|---|

| Loopback-Adresse | 127.0.0.1 (Reserviert: 127.0.0.0/8) | ::1 | Beide führen Datenverkehr nicht auf das physische Netz. |

| Hostname | localhost → 127.0.0.1 | localhost → ::1 | Die Reihenfolge hängt von OS/Resolver ab. |

| Kompatibilität | Überall vorhanden | Weit verbreitet | Einige ältere Tools sprechen nur IPv4. |

| Häufige Stolperfalle | Dienst lauscht nur auf 127.0.0.1 | Dienst lauscht nur auf ::1 | „localhost“ kann „falsch“ wirken, wenn nur eine Seite aktiv ist. |

Beispiel: Du startest einen Server, der nur auf IPv4 hört. Wenn „localhost“ zuerst auf ::1 auflöst, kann der Browser keine Verbindung herstellen. Abhilfe: Direkt 127.0.0.1 verwenden oder den Server so konfigurieren, dass er IPv6 mit abdeckt.

Praktische Einsätze in Entwicklung, Betrieb und Sicherheit

Webentwicklung lokal testen

Du möchtest eine Web-App entwickeln, ohne sie ins Internet zu stellen? Starte den Server lokal und rufe ihn über http://127.0.0.1:PORT oder http://localhost:PORT auf. Das ist schnell, sicher und isoliert.

- Node.js:

npm run dev→ lauscht häufig auflocalhost:3000oder127.0.0.1:3000 - Python:

python -m http.server 8000→http://127.0.0.1:8000 - PHP:

php -S 127.0.0.1:8080→http://127.0.0.1:8080

# Beispiel: Nginx nur lokal erreichbar machen

server {

listen 127.0.0.1:8080;

server_name localhost;

location / {

root /var/www/html;

index index.html;

}

}Lokale Datenbanken sicher anbinden

Datenbanken sollten für Entwicklungszwecke in der Regel nur lokal erreichbar sein. Binde sie an 127.0.0.1 oder ::1 und verhindere so den externen Zugriff.

- MySQL/MariaDB: bind-address=127.0.0.1

- PostgreSQL: in

postgresql.conflisten_addresses=’localhost‘; inpg_hba.confLoopback-Zugriffe erlauben - Redis: bind 127.0.0.1 ::1; protected-mode yes

Leistung und Protokolle testen

Loopback-Verbindungen sind extrem schnell (oft < 1 ms). Du kannst damit ideal:

- HTTP-, gRPC- oder WebSocket-Stacks unter Idealbedingungen messen,

- Timeouts, Retries und Fehlerbehandlung simulieren,

- Protokollkonformität prüfen, ohne vom Netz abhängig zu sein.

Sicherheit: isoliert entwickeln und angreifbare Dienste schützen

Dienste, die an 127.0.0.1 gebunden sind, sind von außen nicht erreichbar. So schließt du effektiv viele Angriffsvektoren aus, die über das Netzwerk kommen könnten. Besonders wichtig ist das bei Admin-Oberflächen, Debug-Endpoints oder Datenbanken.

Die Hosts-Datei gezielt nutzen

Die Datei hosts ordnet Hostnamen lokalen IP-Adressen zu. Du kannst damit bestimmte Domains auf 127.0.0.1 umleiten – beispielsweise, um Werbung oder schädliche Seiten zu blockieren oder um lokale Entwicklungsdomains zu definieren.

| System | Pfad zur hosts-Datei | Typischer Inhalt (Standard) |

|---|---|---|

| Windows | C:\Windows\System32\drivers\etc\hosts |

127.0.0.1 localhost::1 localhost |

| macOS/Linux | /etc/hosts |

127.0.0.1 localhost::1 localhost |

Beispiel: Domains lokal blockieren oder umbiegen

127.0.0.1 analytics.example.com

127.0.0.1 api.meine-app.local

::1 api.meine-app.local

Hinweis: Exzessive hosts-Dateien mit tausenden Einträgen können die Namensauflösung verlangsamen. Für umfangreiches Blocking sind dedizierte Lösungen (z. B. Pi-hole) sinnvoller.

127.0.0.1 vs. 0.0.0.0 vs. ::1: Was ist der Unterschied?

| Adresse | Bedeutung | Typischer Einsatz | Erreichbarkeit |

|---|---|---|---|

| 127.0.0.1 | IPv4-Loopback | Lokale Dienste, Tests | Nur lokal erreichbar |

| ::1 | IPv6-Loopback | Lokale Dienste, Tests | Nur lokal erreichbar |

| 0.0.0.0 | „alle IPv4-Interfaces“ beim Binden; „unroutable“ als Ziel | Server lauscht auf allen IPv4-Adaptern | Von außen erreichbar (je nach Firewall/Netz) |

Wichtig: 127.0.0.1 bedeutung in der Praxis heißt: Wenn ein Dienst nur an 127.0.0.1 gebunden ist, kann niemand im Netzwerk darauf zugreifen. Wenn du stattdessen an 0.0.0.0 bindest, ist er auf allen Interfaces erreichbar – das willst du lokal meist vermeiden.

Diagnose: So testest du Localhost richtig

Mit ein paar Standardbefehlen überprüfst du schnell, ob dein Loopback-Stack sauber läuft.

Ping

- Windows:

ping 127.0.0.1,ping localhostoder dauerhaft mitping -t 127.0.0.1(Abbruch mit Strg+C) - macOS/Linux:

ping 127.0.0.1,ping localhost, IPv6:ping6 ::1(läuft bis Abbruch)

Ports und Dienste prüfen

- Linux/macOS:

lsof -iTCP -sTCP:LISTEN -nP | grep 8080oderss -ltnp | grep 8080 - Windows:

netstat -ano | findstr :8080, danntasklist | findstr PID - Verbindung testen:

curl -v http://127.0.0.1:8080

# Beispiel: Service bindet nur IPv6, aber du rufst IPv4 auf

curl -v http://localhost:8080 # schlägt fehl, wenn localhost → ::1 und Dienst nur IPv4 bindet

curl -v http://127.0.0.1:8080 # klappt, wenn Dienst IPv4 bindetFirewall checken

- Windows: Windows Defender Firewall → Eingehende/ausgehende Regeln; Ausnahmen für Entwicklungsserver

- macOS: Systemeinstellungen → Sicherheit → Firewall; „Schutz der integrierten Software“

- Linux:

ufw statusoderiptables -Lbzw.nft list ruleset

Typische Stolperfallen und saubere Lösungen

- Port-Konflikt: Ein anderer Prozess nutzt schon 3000/8000/8080. Lösung: Mit

lsof/netstatidentifizieren und Prozess beenden oder Port ändern. - IPv4/IPv6-Mismatch: Dienst lauscht nur auf 127.0.0.1, „localhost“ löst auf ::1 → Verbindung schlägt fehl. Lösung: Dienst auf beide Familien binden oder Zieladresse explizit angeben.

- Falsch konfigurierte hosts-Datei: „localhost“ zeigt nicht auf 127.0.0.1/::1. Lösung: Einträge prüfen und korrigieren.

- Firewall blockiert Loopback: Selten, aber möglich bei restriktiven Setups. Lösung: Regel anpassen.

- Falsche URL/Port: Tippfehler oder falsches Protokoll (http vs. https). Lösung: URL/Port/Protokoll gegenprüfen.

- Dienst bindet an „0.0.0.0“: Unnötig von außen erreichbar. Lösung: Bind auf 127.0.0.1 beschränken.

Localhost in Containern, VMs und der Cloud

In modernen Setups treten zusätzliche Nuancen auf: „localhost“ bezieht sich immer auf den aktuellen Netzwerk-Namespace. In einem Container meint „localhost“ den Container selbst, nicht den Host.

Docker

- Port-Mapping (Host → Container):

docker run -p 127.0.0.1:8080:80 nginxmacht den Containerport 80 über127.0.0.1:8080auf dem Host verfügbar – nur lokal erreichbar. - Alle Interfaces:

docker run -p 8080:80bindet standardmäßig an 0.0.0.0:8080 – im Netzwerk zugänglich. - Host-Zugriff vom Container:

host.docker.internal(Windows/macOS; unter Linux ggf. separat konfigurieren).

# docker-compose Beispiel: nur lokal verfügbar machen

services:

web:

image: nginx

ports:

- "127.0.0.1:8080:80"Kubernetes

- Lokaler Zugriff per Port-Forward:

kubectl port-forward svc/mein-service 127.0.0.1:8080:80– sicherer, lokaler Tunnel.

Virtuelle Maschinen

- Host-only oder Port-Forwarding verwenden, um Dienste in der VM sicher via 127.0.0.1 des Hosts zugänglich zu machen.

Sicherheit: Best Practices für die lokale Entwicklung

- Dienste lokal binden: Admin-Oberflächen, Debug-Tools, Datenbanken nur an 127.0.0.1/::1 binden.

- Secrets schützen: API-Keys, Tokens, DB-Passwörter als Umgebungsvariablen oder im Secret-Manager halten, niemals im Repo.

- Firewall nutzen: Lokale Regeln aktiv halten, unnötige eingehende Verbindungen blocken.

- VPN/Proxy beachten: Corporate-Tools sollten Loopback nicht stören; Ausnahmen prüfen.

- HTTPS lokal: Für realistische Tests mkcert oder Entwicklungszertifikate nutzen, um HSTS/CSP-Effekte zu prüfen.

- Updates: Entwicklungsserver, Runtimes und Virenschutz aktuell halten.

Weitere Diagnose- und Testtipps

- Tracert/Traceroute: Bringt bei Loopback nichts – es gibt keinen Pfad. Gut zu wissen, um „Fehler“ richtig zu interpretieren.

- Browser-Cache/Service Worker: Können Tests verfälschen; bei seltsamen Ergebnissen Cache leeren und Service Worker deregistrieren.

- IPv6 gezielt deaktivieren/aktivieren: Nur zu Testzwecken, um Auflösungsreihenfolgen zu prüfen – im Alltag eingeschaltet lassen.

- WSL (Windows Subsystem for Linux): Netzwerknamenräume beachten; neuere WSL-Versionen erleichtern Host↔WSL-Zugriff, aber prüfe Zieladressen explizit.

Wann 127.0.0.1 nicht reicht – und was du dann tust

- Testing auf Mobilgeräten: 127.0.0.1 im Smartphone-Browser verweist auf das Smartphone selbst – nicht auf deinen PC. Nutze z. B. die IP deines Rechners im LAN oder Port-Forwarding per adb (Android) bzw. spezielle Tunnellösungen.

- Team-Demos: Teile Dienste über einen Reverse-Proxy (mit Auth) oder per Tunnel (z. B. ngrok, Cloudflare Tunnel) – aber niemals ungeschützt.

- Realistische Latenzen: Loopback ist zu schnell. Nutze Traffic-Shaping (z. B. tc unter Linux, Netzwerk-Link-Konditionierung unter macOS) für echte Netzbedingungen.

Best Practices kompakt

- Für lokale Dienste immer gezielt an 127.0.0.1 oder ::1 binden.

- localhost in der hosts-Datei belassen; nur mit Bedacht ändern.

- IPv4/IPv6 beachten: Bei Verbindungsproblemen die konkrete Adresse verwenden.

- Ports sauber dokumentieren und Konflikte früh erkennen.

- Bei Containern/VMs immer unterscheiden: „localhost“ aus wessen Perspektive?

- Secrets lokal sicher verwalten; keine Klartext-Passwörter im Code.

- Für produktionsnahe Tests auch HTTPS, Auth und Netzlatenz simulieren.

Beispiele: Häufig genutzte Befehle im Alltag

| Aufgabe | Windows | macOS/Linux | Hinweis |

|---|---|---|---|

| Loopback pingen | ping 127.0.0.1ping -t 127.0.0.1 |

ping 127.0.0.1ping6 ::1 |

Sehr geringe Latenz (< 1 ms) |

| Interface anzeigen | ipconfig |

ifconfig oder ip addr |

Suche nach lo/lo0 bzw. Loopback |

| Offene Ports finden | netstat -ano |

lsof -iTCP -sTCP:LISTEN / ss -ltnp |

Konflikte schnell sichtbar |

| HTTP-Test | curl http://127.0.0.1:8080 |

curl http://127.0.0.1:8080 |

Fehler und Header sehen mit -v |

| Docker-Port nur lokal | docker run -p 127.0.0.1:8080:80 nginx |

Kein externer Zugriff möglich | |

| K8s-Port-Forward | kubectl port-forward svc/app 127.0.0.1:8080:80 |

Lokaler Tunnel zur Service-IP | |

Fazit

Die 127.0.0.1 bedeutung lässt sich auf drei Punkte verdichten: Isolierung, Geschwindigkeit und Universalität. Als Loopback-Adresse ermöglicht sie dir, Software sicher und zuverlässig auf deinem eigenen System zu testen – unabhängig von externer Konnektivität. Ob du Webanwendungen entwickelst, Datenbanken absicherst, Netzwerkprobleme diagnostizierst oder Container/VMs lokal verbindest: 127.0.0.1 und ::1 sind unverzichtbare Werkzeuge. Mit einem klaren Verständnis von Localhost, einer sauberen Konfiguration (insbesondere Bind-Adressen, Ports und hosts-Datei) und ein paar Diagnose-Griffen bist du in der Lage, stabile, sichere und reproduzierbare Entwicklungsumgebungen aufzubauen – heute und in Zukunft.

FAQ

Was ist der Unterschied zwischen 127.0.0.1 und localhost?

127.0.0.1 ist eine konkrete IPv4-Loopback-Adresse. localhost ist ein Hostname, der normalerweise auf 127.0.0.1 und/oder ::1 zeigt. Du kannst also beides verwenden, aber „localhost“ hängt von der Namensauflösung ab.

Warum funktioniert „localhost“ manchmal, aber 127.0.0.1 nicht (oder umgekehrt)?

Oft liegt es an IPv4/IPv6. „localhost“ kann auf ::1 (IPv6) zeigen, während dein Dienst nur auf 127.0.0.1 (IPv4) lauscht – oder umgekehrt. Nutze die passende Adresse oder konfiguriere den Dienst für beide Protokolle.

Ist 127.0.0.1 schneller als „normale“ Netzwerkzugriffe?

Ja, deutlich. Pakete verlassen nicht den Rechner; sie werden intern verarbeitet. Latenzen sind typischerweise weit unter 1 ms – ideal für Entwicklung und Tests.

Kann ich über 127.0.0.1 Dienste im LAN teilen?

Nein. 127.0.0.1 ist rein lokal. Wenn du Dienste im LAN bereitstellen willst, binde an die IP deines Netzwerkadapters oder an 0.0.0.0, beachte aber Sicherheitsaspekte und Firewalleinstellungen.

Ist es sinnvoll, Websites über die hosts-Datei zu blockieren?

Für wenige gezielte Einträge ja. Für großflächiges Blocking besser dedizierte Lösungen wie Pi-hole oder Browser-Extensions nutzen, da sehr große hosts-Dateien die Namensauflösung verlangsamen können.

Wie teste ich, ob Loopback funktioniert?

Mit ping 127.0.0.1 (bzw. ping6 ::1) für Konnektivität und curl http://127.0.0.1:PORT für konkrete Dienste. Prüfe bei Problemen, ob der Dienst läuft und an der erwarteten Adresse/Port lauscht.

Was bedeutet 0.0.0.0 beim Binden eines Servers?

0.0.0.0 heißt „auf allen IPv4-Interfaces lauschen“. Dadurch ist der Dienst – je nach Firewall – auch aus dem Netzwerk erreichbar. Für lokale Entwicklung ist 127.0.0.1 meist die sicherere Wahl.

Kann ich HTTPS lokal mit localhost nutzen?

Ja. Nutze Tools wie mkcert, um vertrauenswürdige Entwicklungszertifikate für localhost zu erstellen. So testest du produktionsnahe Sicherheitsfeatures (HSTS, Cookies, CORS) realistisch.

Warum sehe ich bei Traceroute zu 127.0.0.1 keine Hops?

Weil die Pakete das System nicht verlassen. Es gibt keinen Weg durchs Netz – alles bleibt im Host, daher keine Zwischenstationen.

Wie verhindere ich, dass Docker-Container „offen“ im Netzwerk stehen?

Mappe Ports explizit an 127.0.0.1, z. B. -p 127.0.0.1:8080:80, oder setze in Compose "127.0.0.1:HOSTPORT:CONTAINERPORT". So sind sie nur lokal erreichbar.

Kann ich „localhost“ in der hosts-Datei auf andere Adressen zeigen lassen?

Technisch ja, aber nicht empfehlenswert. Viele Tools und Bibliotheken erwarten, dass „localhost“ auf Loopback zeigt. Eine Änderung kann unerwartete Nebeneffekte verursachen.

Wie ordne ich die 127.0.0.1 bedeutung im Alltag ein?

Sie ist die Basis für isolierte, sichere und extrem schnelle Entwicklungs- und Testumgebungen. Ohne 127.0.0.1 wären lokale Webserver, Datenbanken oder Diagnosen erheblich umständlicher und riskanter.